Hoe weet u of u deel uitmaakt van een botnet

Eerder dit jaar werd Dyn, een van de grootste DNS-providers, aangevallen door een enorm botnet. Als je je herinnert dat enorme delen van het internet een deel van de dag naar beneden gingen, daar ging het allemaal om. Dit was een Distributed Denial of Service (DDoS) -aanval, wat in feite betekent dat een aantal computers begonnen met het verzenden van verzoeken naar de servers van Dyn totdat ze overbelast en kapot gingen.

Neem ik mijn computer over? Maar wie zou zoiets doen?

In zekere zin waren het mensen zoals jij en ik. Maar niet vrijwillig, natuurlijk. Sommige hackers hadden malware geïnstalleerd op een aantal computers en consumenten die hun Internet of Things (IoT) -apparaten zoals webcamera's, DVR's en thermostaten niet hadden beveiligd en deze hadden gebruikt om de DDoS-aanval tegen een doelwit van hun keuze te starten.

Editors Opmerking: Onduidelijk wat al het gezoem over het internet der dingen is? Lees onze inleiding tot IoT. Het artikel bespreekt de basisprincipes van IoT en waarom het belangrijk is dat u ze begrijpt voordat u uw huis met slimme apparaten vult.

Dit is wat ze een botnet noemen. Een botW- hoed ??

Een botnet is een onderdeel van een Command and Control (CnC) -aanval. Dit is hoe het werkt. Kwaadwillende groepen verspreiden kwaadwillende software (oftewel malware) naar zoveel mogelijk computers op internet. Ik praat over miljoenen apparaten. Vervolgens verkopen ze de mogelijkheid al die apparaten te bedienen voor iemand die nog kwaadaardiger is. Deze mensen gebruiken vervolgens het botnet om een gecoördineerde aanval op internet uit te voeren. Normaal gesproken gebeurt dit in de vorm van een DDoS-aanval, e-mail SPAM storm. Het kan echter ook worden gebruikt om het botnet groter te maken door meer apparaten aan te vallen of misschien stil te zitten en alleen gegevens te verzamelen van miljoenen geïnfecteerde apparaten.

De grote aanval op DynDNS was iets van een testrun. Dit was om de kracht van een botnet te demonstreren. De schade was wijdverspreid en de chaos was groot en nam gigantische diensten naar beneden die je waarschijnlijk elke dag gebruikt. Met andere woorden, een krachtige marketingtool voor handelaars van virussen en malware - verwacht niet dat dit de laatste is die je hebt gehoord over botnetaanvallen.

Dus de vraag die je waarschijnlijk stelt (of zou moeten vragen ...) is deze:

- Hoe bescherm ik mezelf om deel te worden van een botnet?

- En hoe kan ik zien of ik er al deel van ben?

Hoe infecties van Botnet-malware te detecteren en te voorkomen

Er is goed nieuws en slecht nieuws voor dit. Het slechte nieuws is dat botnet-malware bedoeld is om onopgemerkt te blijven. Net als een sleeperagent, houdt het een laag profiel op uw systeem nadat het is geïnstalleerd. In theorie zou je antivirus- en beveiligingssoftware het moeten detecteren en verwijderen. Dat is zo lang als de antivirusbedrijven hiervan op de hoogte zijn.

Het goede nieuws is dat er enkele eenvoudige en gratis manieren zijn om de schade te beperken die je kunt doen als je computer onderdeel wordt van een zombie-botnet.

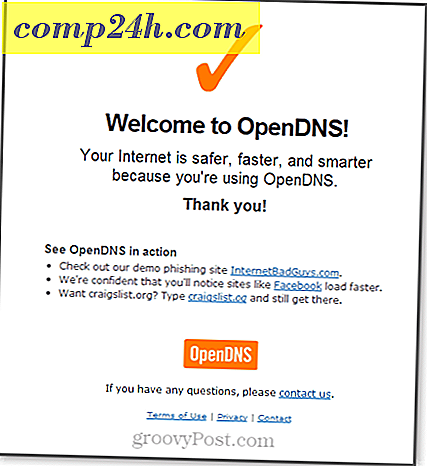

Gebruik een alternatieve DNS-provider . DNS staat voor domeinnaamservice en het is het proces waarmee domeinnamen (bijv. ) worden vertaald naar IP-adressen (bijvoorbeeld 64.90.59.127). Dit is voor het grootste deel een vrij basale functie en meestal wordt dit door uw ISP afgehandeld. Maar u kunt een andere DNS-server kiezen die een beetje toegevoegde waarde heeft. OpenDNS doet dat voor u, maar ze nemen ook de extra stap om ervoor te zorgen dat u geen bekende schadelijke inhoud gebruikt. Het lijkt een beetje op het feit dat je de operator zou moeten bellen om "Operator te zijn, connecteer me met Mr. Jones!" En de operator was als "Eh, je weet dat Mr. Jones een totale oplichter is, toch?" OpenDNS zal ook in staat zijn om u te vertellen of u deel uitmaakt van een botnet door de patronen van bekende botnetaanvallen te herkennen.

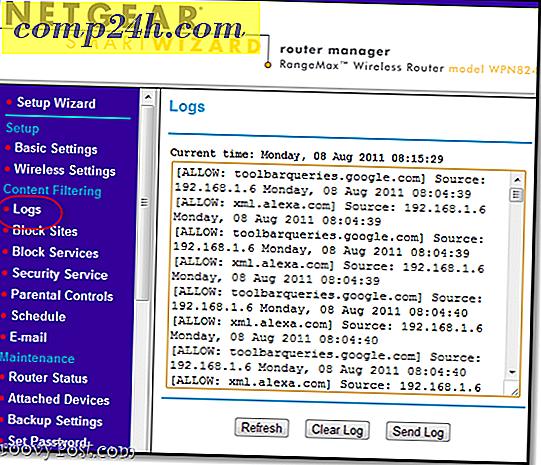

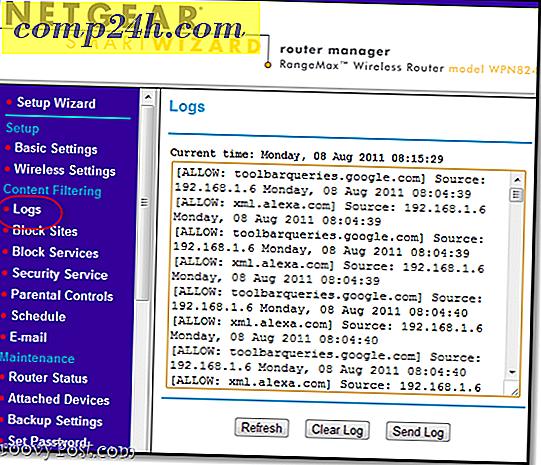

- Zorg voor een goede router . Als de DNS-server de operator is tussen uw huis en internet, is uw router de operator tussen uw internetprovider en uw apparaten. Of misschien is het alsof uw DNS-server de FBI is en uw router de lokale politie. Te veel analogieën? Oke Sorry. Hoe dan ook, op dezelfde manier dat uw DNS-server een beveiligingslaag kan toevoegen, kan uw router dat ook. Mijn ASUS-router detecteert malware en blokkeert schadelijke sites. Veel moderne routers doen dit ook. Dus als je je router over 10 jaar nog niet hebt geüpgraded, moet je erover nadenken, ook al werkt het prima.

Controleer botnetsites . Er zijn twee sites die gratis botnet-controles bieden: Kaspersky's Simda Botnet IP Scanner en Sonicwall's Botnet IP Lookup. Wanneer je de wind van een botnetaanval te pakken krijgt, ga je naar deze sites om te zien of je deel uitmaakt van het probleem.

- Houd uw Windows-processen in de gaten . Als u Taakbeheer opent in Windows 10, kunt u zien welke processen uw netwerk gebruiken. Doe hier een kort overzicht van en neem kennis van alles wat er verdacht uitziet. Het is bijvoorbeeld logisch dat Spotify internet gebruikt, maar hoe zit het met dat rare proces waar je nog nooit van gehoord hebt? Zie voor meer informatie: Windows 10 Tip: ontdek wat een proces op de gemakkelijke manier doet. Misschien wil je ook Netlimiter voor Windows en Little Snitch voor Mac eens bekijken.

Dat zijn de basisstappen die elke verantwoordelijke tech-gebruiker kan doen. Natuurlijk, aangezien kwaaddoeners op het web blijven groeien en hun aanvallen steeds geavanceerder worden, moedig ik je aan om verder te leren hoe je veilig online kunt blijven.

Zijn uw apparaten ooit gekaapt door een botnet? Ik wil erover horen! Deel uw verhaal in de comments.